最近在学习微信小程序开发,半个月学习下来,很想实战一下踩踩坑,于是就仿写了一个滴滴他们家的青桔单车小程序的前端实现,过程一言难尽,差不多两周时间过去了,发现小程序的坑远比想象的要多的多!!在实际练手中,完全是黑盒的,看到人家上线的小程序的效果,纯靠推测,部分效果在绞尽脑汁后能做出大致的实现,但是有些细节,费劲全力都没能做出来。很想一窥源码,查看究竟,看看大厂的前端大神们是如何规避了小程序的各种奇葩的坑。

于是就想到获取到小程序地源文件,然后再对其进行反编译还原为源代码,来作为学习参考。我百度了各种关于小程序地反编译教程,但是感觉都不太适合像我这样地初学小白,踩了挺多坑。在这里把我重新简化好的,快速地获取一个微信小程序源码的方式记录下来。

xxxxx.wxapkg先来想想一个很简单的问题,小程序的源文件存放在哪?

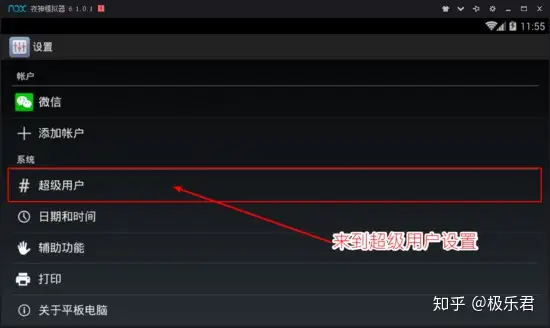

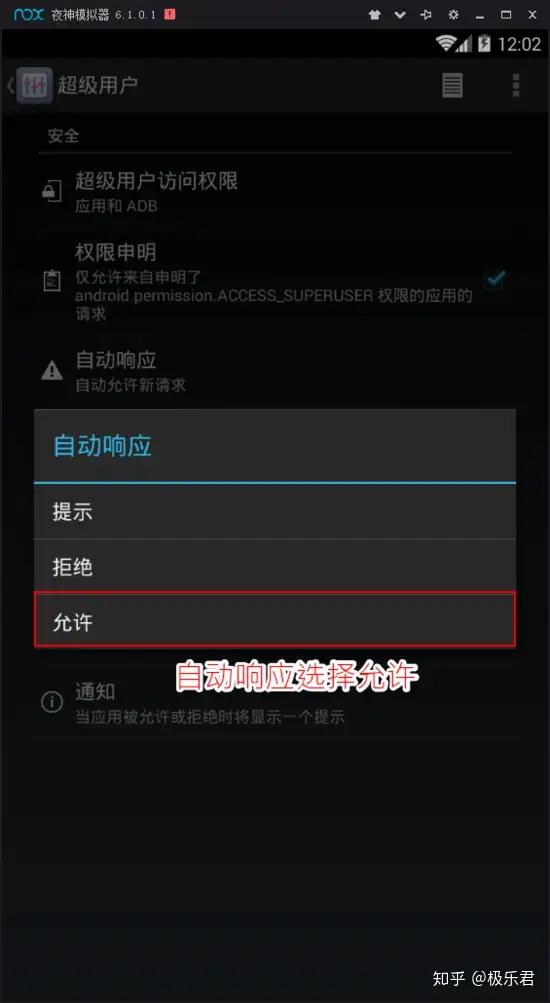

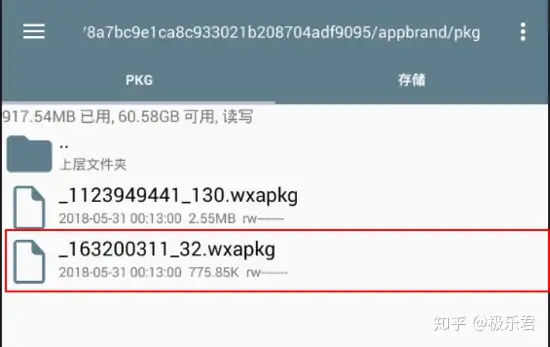

服务器上获取到,但是我们应该可以从手机本地找到到已经下载过的小程序源文件/data/data/com.tencent.mm/MicroMsg/{{一串32位的16进制字符串文件夹}}/appbrand/pkg/xxxxxxx.wxapkg类型的文件,这些就是微信小程序的包qwerty472123大神写的node.js版本的,当然也有其它版本的,这里我只是简单地用node.js版本举例夜神模拟器,用来获取小程序源文件.wxapkg安卓或者iPhone都要要用到第三方的文件管理器,比如:RE文件管理器,并且安卓需要取得root权限,而苹果手机肯定是要越狱的,且iphone的越狱难度>>安卓获取root,不管越狱还是root,这都太费劲,当然有能力的同学可以直接从手机上来操作,但是这里不推荐从真机上获取。不用越狱,不用root,使用电脑端的安卓模拟器来获取是一个非常简单快捷且万能的获取方式,具体步骤如下:

QQ、微信、RE管理器QQ、微信在模拟器自带的应用商店里搜索下载安装即可RE管理器的下载地址:pan.baidu.com/s/1PPBx08rN…夜神模拟器举例

RE管理器顺利的获取到ROOT权限/data/data/com.tencent.mm/MicroMsg/{{一串32位的16进制字符串文件夹}}/appbrand/pkg/

我的电脑

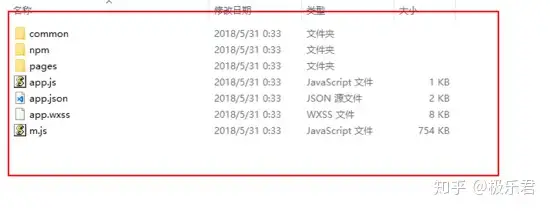

_163200311_32.wxapkg已经解压到了D盘根目录下,那么就输出命令node .wuWxapkg.js D:_163200311_32.wxapkg

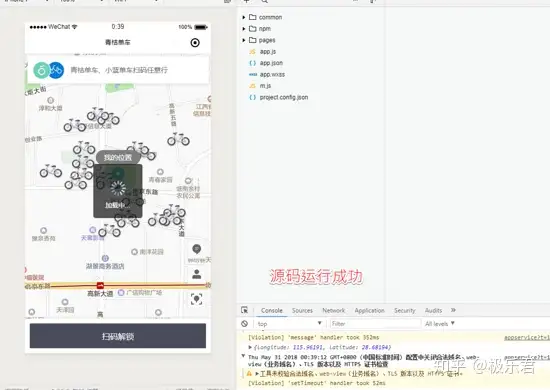

然后在微信开发者工具新增项目即可打开

至此我们就通过非常简单的方式获取到了一个想要的小程序源文件,并对齐进行了反编译还原 以后想要再反编译其他的小程序,非常快速,真的只需要两步

使用此方法,绝大部分的小程序都能正常反编译出来,但是也会有一些特殊的情况,具体可以查看qwerty472123大神的readme文件

.apk 之类的文件反编译非常困难,而小程序竟可以如此轻松随意地被获取到源码,根源在于小程序的开发团队并没有对小程序的执行文件进行有效的保护,也就是加密,所以我们才能使用别人写好的脚本直接进行反编译,其过程类似于解压。

实际上,小程序只是很简单的将图片、js和json文件压在一起,而压制的过程就是Wxml -> Html、 Wxml -> JS、Wxss -> Css,转换后文件二进制格式跟后缀名为wx二进制格式完全一致。

上线的源代码能如此简单的被获取到,不得不说小程序的源码安全存在很大的隐患,这一点很多开发者应该也知道,所以发现有些小程序会将重要的js逻辑代码柔在一个js文件中,这样,即使被获取了源码,也不是很容易读懂,但是任然避免不了被窥视的问题。 小程序作为微信生态内的新生力量,不仅被官方,也被很多开发者和内容创业者寄予厚望,处于对代码的安全性的考虑,这个漏洞迟早有一天会被修复(封掉)的。

所以这种这里介绍的获取小程序源码的方法,应该是不会太长久的。

作者:行无忌链接:只需两步获取任何微信小程序源码-实战教程-小程序社区-微信小程序-微信小程序开发社区-小程序开发论坛-微信小程序联盟著作权归作者所有。商业转载请联系作者获得授权,非商业转载请注明出处。